Это может произойти, если сайт напрямую включает пользовательский ввод на своих страницах – злоумышленник может вставить туда строку, которую браузер жертвы воспримет, как код. Межсайтовый скриптинг на основе DOM использует уязвимость DOM-модели (Document Object Model – объектной модели документа), а не HTML. В отраженных и хранимых атаках с использованием межсайтового скриптинга данные, полученные в результате эксплуатации уязвимости, отображаются на странице ответа. Однако при межсайтовом скриптинге на основе DOM исходный HTML-код атаки и ответ будут совпадать, то есть данные не могут быть получены в ответе на запрос, их можно получить только в среде выполнения или при исследовании DOM-модели страниц. Cross-site scripting (XSS), или межсайтовый скриптинг – это вид атаки, в рамках которого вредоносные скрипты внедряются в контент веб-сайта. Это позволяет хакеру использовать доверенный для пользователя сайт в своих целях, от кражи данных до показа рекламы.

простое веб-приложение на Go, которое отражает свой ввод (даже если это вредоносный скрипт) обратно пользователю. Вы можете использовать это приложение, сохранив его в файле xss1.go и запустив go run xss1.go. Основной способ внедрения вредоносного кода на сайт или в веб-приложение — через интерактивные элементы сайта.

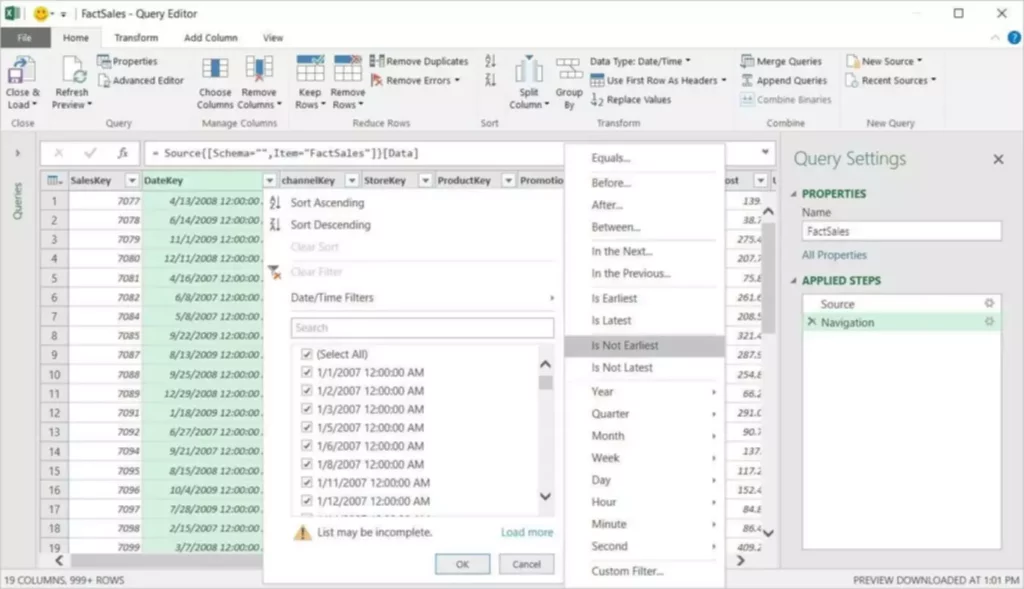

Диаграмма ниже демонстрирует, как эта атака может быть выполнена злоумышленником. Теперь стоит загрузиться обратно в свой bWAPP, установить опцию “Choose your Bug” на “XSS –Reflected (Get)” и нажать на кнопку hack. На приведенном ниже изображении можно увидеть, что атака была начата, и есть колебания в секции длины. Чтобы получить результат в порядке убывания длины, пользователь дважды щелкнул на длину поля. Он даже может выбрать словарь XSS burpsuite с помощью простого щелчка по кнопке “Добавить из списка” и выбора Fuzzing-XSS.

Такой тип XSS атак нацелен непосредственно на внедрение скрипта в DOM дерево нашего приложения именно во время отработки JS. Например как и в случае с отраженным XSS, мы можем пробросить вредоносный скрипт через query параметр. Но, в отличии от предыдущего примера, наше приложение не добавит этот скрипт в HTML и вернет пользователю страничку без эксплойта.

Как Злоумышленник Внедряет Вредоносный Код?

XSS-атаки принципиально одинаковы, поскольку полагаются на вредоносный ввод, отправляемый на бекенд и представляющий этот ввод пользователю сервер. Рефлективные XSS обычно возникают в виде злонамеренно созданной злоумышленником ссылки, по которой затем переходит жертва. Хранимые XSS происходят, когда злоумышленник загружает вредоносный ввод. Атаки на основе DOM отличаются тем,

Теперь при каждом доступе к странице помещенный в комментарий HTML-тег активирует файл JavaScript, размещенный на другом сайте, и позволяет украсть файлы cookie сеансов посетителей страницы. При этом, XSS-атаки дают злоумышленнику широкий спектр возможностей, от показа нежелательного для пользователя контента до кражи данных, заражения ПК или получения контроля над учетной записью жертвы. Единого метода

После этого скрипт запускается, имея в свою очередь доступ к личным данным пользователя. Дальше по этой ссылке (в которой в query параметрах зашит скрипт) мы попадаем на страничку, которую сформировал сервер, отталкиваясь от содержания ссылки, и добавляя в страничку все те параметры, что в ней имеются. Не трудно догадаться, что скрипт, который добавил злоумышленник в параметры, тоже попадет в сформированный HTML и благополучно запустится у жертвы. Тут уже злоумышленник может отправить себе ваши куки или собрать другие чувствительные данные со страницы и тоже отправить их себе.

С одной стороны, этот вид скриптинга встречается реже, поскольку требует от взломщика бОльшего количества навыков. С другой стороны – он гораздо опаснее, поскольку злоумышленник получает возможность внедрить вредоносный код на сервер сайта, и скрипт будет активироваться при каждом запросе к странице. Для внедрения вредоносного скрипта злоумышленник может использовать следующие каналы или векторы атаки, то есть точки проникновения в защиту сайта или веб-приложения.

Xss Атакует! Краткий Обзор Xss Уязвимостей

Пользователю необходимо запустить его терминал Kali с помощью XSSer и выполнить следующую команду с флагами –url и –cookie. Здесь он даже использовал флаг -auto, который проверит URL-адрес со всеми предварительно загруженными векторами. В прикладном URL-адресе ему нужно манипулировать значением входного https://deveducation.com/blog/xss-ataka-chto-eto-i-kak-ee-predotvratit/ параметра до “XSS“, как в данном случае он изменил «test» на «XSS». Как только настройка будет завершена, пользователь нажмет на кнопку “Начать атаку”. Теперь он снова выберет язык, и, когда будет активирована кнопка выбора, браузер выполнит код в URL-адресе и выдаст предупреждение DOM XSS.

Уязвимость XSS возникает, когда веб-приложение недостаточно проверяет или очищает ввод, предоставляемый пользователем, перед его отображением на странице. В этой статье подробно рассмотрим сценарии обнаружения XSS-уязвимостей и атак. Reflected XSS, еще называемый неперсистентным XSS или типом II, появляется, когда веб-приложение немедленно реагирует на ввод пользователя без проверки того, что ввел пользователь. Это может привести к тому, что злоумышленник введет исполняемый код браузера в один HTML-ответ. Он называется «неперсистентным», так как вредоносный скрипт не хранится в базе данных веб-сервера, поэтому злоумышленнику необходимо отправить вредоносную ссылку с помощью фишинга, чтобы поймать пользователя в ловушку.

Виды Xss

Веб-сайт Боба позволяет Алисе осуществлять вход с именем пользователя/паролем и сохранять чувствительные данные, такие как платёжная информация. Когда пользователь осуществляет вход, браузер сохраняет куки авторизации, которые выглядят как бессмысленные символы, т.е. Например, сайт example.com сохранил в вашем браузере некоторые кукиз. Вы заши на сайт another.com, этот сайт (клиентские и серверные скрипты) не могут получить доступ к кукиз, которые сохранил сайт example.com.

- Для этого используется социальная инженерия, например отправка электронного письма с призывом перейти по ссылке и нажать на определенную область на сайте.

- один сайт работать с другим.

- И одним из наиболее часто используемых событий для создания интерактивности является событие onclick.

- примере с рефлективными XSS, но здесь атака будет происходить полностью на

- приложение, сохранив его в файле xss1.go и запустив go run xss1.go.

Такой тип уязвимости называется «сохраняемый», но подробнее об этом чуть позже. Думаю, все помнят, что исполняется JavaScript в браузерах пользователей, т.е. При наличии XSS, внедрённый вредоносный код получает доступ к данным пользователя, который открыл страницу веб-сайта.

Однако, для реализации этого вида скриптинга пользователь должен посетить специально сформированную ссылку, которую злоумышленнику нужно распространить. Если вы дочитали до конца, у вас может появиться желание разобраться, как работают браузеры, что такое ошибки XSS и насколько важно понимать, как от них избавиться.

Геолокация может использоваться для выбора города в интернет-магазине, отображения пользователя на карте или навигации в ближайший гипермаркет. », но в довесок к этому вы увидите модальное окно с текстом «xss». В примере он показывает бесполезное модальное окно, но вы понимаете, что он может делать намного больше.

На приведенном ниже скриншоте можно увидеть, что этот URL-адрес уязвим с 1287 векторами. Он настроит ее для параметра input-value как “firstname” с помощью кнопки Add$. Теперь пользователь просто перезагрузит страницу, на скриншоте можно увидеть, что он находится в приложении. Если он посещает страницу XSS (Stored), его сеансовые файлы cookie будут переданы листенеру мошенника. На приведенном ниже скриншоте можно увидеть, что пользователь получил приветственное сообщение.

Dom-based Xss (xss На Основе Dom)

Одно и то же приложение может быть гораздо безопаснее (даже если в него была произведена инъекция кода), если экранировать все небезопасные выходные данные. Использование языка шаблонов и

Ниже приведен пример обслуживающего статический контент веб-приложения. Код тот же, что и в примере с рефлективными XSS, но здесь атака будет происходить полностью на стороне клиента. Вы можете сохранить приложение в файле xss3.go и запустить его командой go run xss3.go. Ниже можно увидеть

Уязвимые Веб-приложения Для Тестирования Xss

Злоумышленники также могут использовать межсайтовый скриптинг для распространения вредоносных программ, перезаписи содержимого веб-сайтов, создания проблем в социальных сетях и фишинга с целью получения учетных данных пользователей. Межсайтовый скриптинг отличается от других веб-атак тем, что не нацелен непосредственно на само приложение – риску подвергаются пользователи веб-приложения. Единственный способ, путем которого злоумышленник может запустить свой вредоносный JavaScript в браузере другого пользователя – это вставка этого кода на одну из страниц, которые жертва загружает с сайта.

Это как ящик для хранения вещей, которые не исчезнут, даже если вы выключите компьютер или закроете браузер. Теперь, когда вы знаете, как создать структуру веб-страницы с помощью HTML и оформить ее стилями с помощью CSS, пришло время оживить её с помощью JavaScript (JS). JavaScript — это мощный язык программирования, который используется для создания интерактивных и динамических веб-сайтов.

Лучшие IT курсы онлайн в академии https://deveducation.com/ . Изучи новую высокооплачиваемую профессию прямо сейчас!